Introduction▲

OpenVPN est un logiciel libre permettant de créer facilement une liaison VPN site à site.

OpenVPN permet à des pairs de s’authentifier entre eux à l’aide d’une clé privée partagée à l’avance ou de certificats. Il fonctionne sur un mode client/serveur, ce qui implique son installation sur les 2 sites distants, l’un côté client, l’autre côté serveur.

I. Qu’est-ce qu’un VPN ?▲

Un VPN (Virtual Private Network) ou Réseau Privé Virtuel en français est connexion inter-réseau permettant de relier 2 réseaux locaux différents de façon sécurisé par un protocole de tunnelisation.

La tunnelisation est un protocole permettant aux données passant d’une extrémité à l’autre du VPN d’être sécurisées par des algorithmes de cryptographie.

Le terme tunnel est utilisé pour symboliser le fait qu’entre l’entrée et la sortie du VPN les données sont chiffrées et donc normalement incompréhensibles pour toute personne située entre les deux extrémités du VPN, comme si les données passaient dans un tunnel. De plus, créer un tunnel signifie aussi encapsuler un protocole dans un protocole de même niveau du modèle OSI (IP dans IPSec par exemple). Dans le cas d’un VPN établi entre deux machines, on appelle client VPN l’élément permettant de chiffrer les données à l’entrée et serveur VPN (ou plus généralement serveur d’accès distant) l’élément déchiffrant les données en sortie. (Wikipedia)

II. Installation d’OpenVPN▲

Remarque : La méthode d’installation proposée dans cet article repose sur le fonctionnement de la distribution Debian et ses dérivés. Pour les autres distributions, veuillez vous reporter aux commandes de gestions des paquets implantées pour la distribution choisie.

Installation d’OpenVPN proprement dit :

> apt-get install openvpn

Installation d’OpenSSL pour la sécurisation des données :

Remarque : Généralement, OpenSSL est installé par défaut sur les machines et ne nécessite donc pas d’être réinstallé.

> apt-get install openssl

III. Génération des certificats et clés d’authentification▲

L’installation d’OpenVPN crée un dossier dans /usr/share/doc/openvpn/easy-rsa/ contenant tous les scripts permettant de générer facilement tous les certificats et clés d’authentification nécessaire au fonctionnement d’OpenVPN.

Avant toute chose, créez un dossier easy-rsa dans le répertoire d’OpenVPN et copier les scripts originaux dedans afin de centraliser applications et scripts :

> mkdir /etc/openvpn/easy-rsa/

> cp /usr/share/doc/openvpn/examples/easy-rsa/2.0/* /etc/openvpn/easy-rsa/

On crée ensuite un dossier keys destiné à contenir les différents certificats et clés générés :

> mkdir /etc/openvpn/easy-rsa/keys/

III-1. Initialisation des variables de génération▲

A partir du dossier /etc/openvpn/easy-rsa/, il faut dans un premier temps éditer le fichier vars afin d’initialiser différentes variables servant à la génération des certificats :

> nano /etc/openvpn/easy-rsa/vars

On entre les informations personnelles comme suit :

Export KEY_DIR=$D/keys

Export KEY_COUNTRY=FR

Export KEY_PROVINCE=FR

Export KEY_CITY=Lyon

Export KEY_ORG=example

Export KEY_EMAIL=example@toto.org

Enfin, on exécute enfin le script afin d’initialiser les variables :

> . ./vars

attention la commande est bien : point – espace – point/vars !

III-2. Génération du certificat et de la clé d’autorité de certification▲

OpenVPN fonctionne sous un mode PKI (Public Key Infrastructure). Selon ce mode, le serveur et chaque client possède un certificat (appelé également clé publique) et une clé privée qui leur sont propres. Un certificat d’autorité de certification (master CA) et une clé privée sont utilisés pour signer les certificats du serveur et de chaque client. Ce master CA permet une authentification bidirectionnelle : chacun des clients et serveur authentifient donc l’autre réciproquement en vérifiant dans un premier temps que le certificat qu’ils proposent a bien été signé par le master CA.

Pour générer ce master CA et la clé correspondante, il faut exécuter les scripts suivants à partir du dossier /etc/openvpn/easy-rsa :

> ./clean-all> ./build-ca

L’exécution du script build-ca entraîne la création du certificat ca.crt et de la clé ca.key dans le répertoire /etc/openvpn/easy-rsa/keys.

III-3. Génération du certificat et de clé pour le serveur▲

La génération du certificat et de la clé du serveur VPN se fait simplement, par l’exécution du script build-key-server, toujours à partir du dossier /etc/openvpn/easy-rsa :

> ./build-key-server nom_choisi_pour_le_serveur

Attention : La commande d’éxecution du script build-key-server doit être suivie d’un nom donné au serveur. Ce nom n’a pas d’importance en soit, il peut être ce que vous voulez. L’important est de toujours utiliser le même nom quand celui-ci est demandé !

Différentes informations sont demandées pendant l’exécution de ce script :

« Commun-name » : Entrez le nom du serveur que vous avez pour lancer le script !!!

« Sign the certificate ? » : tapez « yes »

« 1 out of 1 certificate requests certificated, commit » : tapez « yes »

Ce script conduit à la création des fichiers nom_choisi_du_serveur.crt et nom_choisi_du_serveur.key dans le dossier /etc/openvpn/easy-rsa/keys.

III-4. Génération des certificats et clés pour les clients▲

De la même façon, ils sont générés par l’exécution du script build-key à partir du dossier /etc/openvpn/easy-rsa/ :

> ./build-key nom_du_client1

Attention : Encore une fois, de même manière que pour le serveur, l’exécution du script build-key demande d’entrer le nom du client :

Pour le paramètre « Commun-name », saisissez le même nom que nom_du_client1 que vous avez utilisé dans la commande !

Répétez cette opération autant de fois que vous voulez pour générer plusieurs certficats et clés si vous avez plusieurs clients. N’oubliez pas cependant de changer de nom_du_client à chaque fois !!!

Ce script entraine la création des fichiers nom_du_client1.crt et nom_du_client1.key dans le dossier /etc/opnevpn/easy-rsa/keys.

III-5. Génération des paramètres de Diffie-Hellman▲

Le protocole Diffie-Hellman est un protocole de cryptographie utilisé dans les échanges de clés.

Pour plus d’information, je vous invite à vous rendre sur la page de Wikipedia traitant de ce sujet.

Les paramètres de Diffie-Hellman sont générés par l’exécution du script build-dh à partir du dossier /etc/openvpn/easy-rsa :

> ./build-dh

Son exécution donne en sortie quelque-chose de ce style :

Generating DH parameters, 1024 bit long safe prime, generator 2

This is going to take a long time

.................+...........................................

...................+.............+.................+.........

......................................

Il en résulte la création du fichier dh1024.pem dans le dossier /etc/openvpn/easy-rsa/keys.

IV. Configuration▲

IV-1. Prérequis▲

Il existe 2 configurations possibles d’OpenVPN suivant le type de réseau que l’on souhaite mettre en place et suivant le contexte réseau : VPN ponté (interface tap) et VPN routé (interface tun). La configuration VPN routé est plus performant et plus fiable que le ponté. Le VPN ponté est utilisé dans une architecture réseau local, alors que le VPN routé peut aussi bien être utilisé dans cette architecture que pour relier 2 réseaux à travers l’internet. C’est cette configuration routée qui sera utilisée dans cet article.

Voici le schéma global des réseaux pour lequel la configuration proposée est valable. A vous de l’adapter selon votre structure.

La création des clés et certificats d’authentification est terminée. Nous allons passé à la configuration du serveur et des clients.

Afin de configurer au mieux le serveur et les clients, il est nécessaire de préparer le terrain.

Des exemples de fichiers de configuration sont présents dans le dossier /usr/share/doc/openvpn/examples/sample-config-files/. On place les différents fichiers de configuration nécessaires dans /etc/openvpn/ :

> cp /usr/share/doc/openvpn/examples/sample-config-files/server.conf.gz /etc/openvpn/

> cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf /etc/openvpn/

Ensuite, on décompresse le fichier server.conf.gz :

> gunzip /etc/openvpn/server.conf.gz

voilà, les exemples de fichiers de configuration sont prêts, il ne reste qu’à les paramétrer.

IV-2. Configuration du serveur▲

La mise en route du serveur entraine l’attribution automatique d’una adresse ip à l’interface tun0 du serveur. Cette ardesse ip est toujours la première adresse (en .1) du réseau annoncé dans le fichier de configuration.

Par exemple, si l’on se place dans l’exemple de configuration détaillée ci-dessous, on définit un réseau vpn en 192.168.0.0. L’adresse ip du serveur vpn sera donc 192.168.0.1.

Contrairement au serveur vpn, il est possible de définir une plage d’ip disponibles pour l’attribution des ip clients (avec l’option –ifconfig-pool start-IP end-IP [netmask]), voire de définir précisément chaque ip pour chaque client (en entrant ces informations dans un fichier et en utilisant l’option –ifconfig-pool-persist file [seconds]). Ces options sont à définir dans le fichier de configuration du serveur. De nombreuses autres options sont disponibles et consultables dans la documentation d’OpenVPN.

Pour ce faire, il suffit de renseigner les bons paramètres au fichier /etc/openvpn/server.conf :

#numéro du port utilisé

port 1595

#protocole de communication

proto udp

#type d'interface

dev tun

#emplacement du master CA

ca /etc/openvpn/easy-rsa/keys/ca.crt

#emplacement du certificat du serveur

cert /etc/openvpn/easy-rsa/keys/nom_choisi_pour_le_serveur.crt

#emplacement de la clé du serveur

key /etc/openvpn/easy-rsa/keys/nom_choisi_pour_le_serveur.key

#emplacement du fichier Diffie-Hellman

dh /etc/openvpn/easy-rsa/keys/dh1024.pem

#quelle sera l'adresse du réseau virtuel créé par le VPN

#l'adresse du serveur VPN sera ici 192.168.0.1

server 192.168.0.0 255.255.255.0

#quelle est la route pour communiquer, ici le réseau 10.4.

push "route 10.4.0.0 255.255.255.0"

#

keepalive 10 120

#type d'encryptage des données

cipher AES-128-CBC

#activation de la compression

comp-lzo

#nombre maximum de clients autorisés

max-clients 10

#pas d'utilisateur et groupe particuliers pour l'utilisation du VPN

user nobody

group nobody

#pour rendre la connexion persistante

persist-key

persist-tun

#fichier de log

status openvpn-status.log

log openvpn.log

#niveau de verbosité

verb 5

Voila, la configuration du côté serveur est terminée ! Facile, non ?

Pour démarrer le serveur, la commande est :

> /etc/init.d/openvpn start

Vous pouvez vérifier que tout s’est bien passé jusqu’à présent en vérifiant la création et la bonne configuration de l’interface tun0 :

> ifconfig

Vous devriez avoir quelque-chose dans ce style :

tun0 Lien encap:UNSPEC HWaddr 00-00-00-00-00-00-00-00-00

inet adr:192.168.0.1 P-t-P:192.168.0.2 Masque:255.255.255.255

UP POINTOPOINT RUNNING NOARP MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 lg file transmission:100

RX bytes:0 (0.0 b) TX bytes:0 (0.0 b)

IV-3. Configuration des clients▲

La connexion au serveur VPN est possible via des clients Linux ou Windowsiens.

IV-3-a. Clients Linux▲

Le client Linux nécessite la même installation que le serveur :

> apt-get install openvpn

Pour garder une certaine cohérence entre le serveur et les clients, j’utilise la même hiérarchie de dossiers sur les clients que sur le serveur. Ainsi, on crée un dossier config et un dossier /easy-rsa/keys dans /etc/openvpn :

> mkdir /etc/openvpn/config && mkdir /etc/openvpn/easy-rsa && mkdir /etc/openvpn/easy-rsa/keys

Pour fonctionner, les clients ont besoin de 4 fichiers provenant du serveur :

- 1. ca.crt

- 2. nom_du_client1.crt

- 3. nom_du_client1.key

- 4. le fichier de configuration client.conf

Voici le contenu du fichier client.conf permettant de se connecter au serveur défini précédemment :

#pour signaler que c'est un client !

client

#type d'interface

dev tun

#protocole de communication

proto udp

#adresse ip publique du réseau dans lequel le serveur est installé + port identique au serveur

remote 82.236.27.215 1595

#tentative de connexion infinie

resolv-retry infinite

nobind

#pour rendre la connexion persistante

persist-key

persist-tun

#pour cacher les avertissements

mute-replay-warnings

#emplacement du master CA

ca /etc/openvpn/easy-rsa/keys/ca.crt

#emplacement du certificat client

cert /etc/openvpn/easy-rsa/keys/nom_du_client1.crt

#emplacement de la clé privée du client

key /etc/openvpn/easy-rsa/keys/nom_du_client1.key

#type d'encryptage des données

cipher AES-128-CBC

#activation de la compression

comp-lzo

#niveau de verbosité

verb 5

IV-3-b. Clients windows▲

Pour les clients windowsiens, il est nécessaire d’installer une application spécifique, OpenVPN GUI for Windows, qui se trouve ici :

http://openvpn.se/

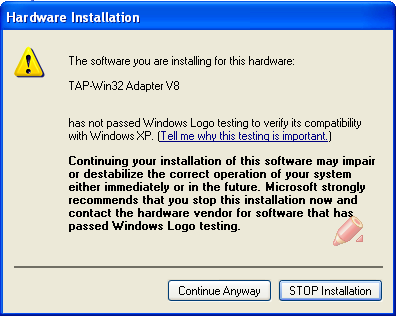

Une fois téléchargée, lancer l’installation d’OpenVPN. Une fenêtre vous demandera si vous acceptez d’installer une nouvelle interface « TAP-Win32 Adapter V8 ». Acceptez.

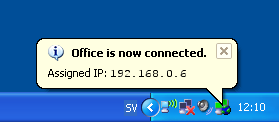

L’installation finie, deux petits ordinateurs avec un globe font leur apparition dans la barre des tâches. Cela correspond à l’interface virtuelle nouvellement créée « TAP-Win32 Adapter V8 » permettant la connexion au VPN.

Copiez les 4 fichiers suivants dans le dossier C:\Program Files\OpenVPN\config :

- 1. ca.crt

- 2. nom_du_client1.crt

- 3. nom_du_client1.key

- 4. client.conf

Attention : Petite subtilité, il faut renommer le fichier client.conf en client.ovpn !!!

La configuration du fichier de configuration client.ovpn est la même que pour un client Linux, excepté pour les chemins de fichiers. Si les certificats et clés sont bien placés dans le dossier config, le contenu du fichier client.ovpn doit être :

#pour signaler que c'est un client !

client

#type d'interface

dev tun

#protocole de communication

proto udp

#adresse ip publique du réseau dans lequel le serveur est installé + port

#identique au serveur

remote 82.236.27.215 1595

#tentative de connexion infinie

resolv-retry infinite

nobind

#pour rendre la connexion persistante

persist-key

persist-tun

#pour cacher les avertissements

mute-replay-warnings

#emplacement du master CA

ca ca.crt

#emplacement du certificat client

cert nom_du_client1.crt

#emplacement de la clé privée du client

key nom_du_client1.key

#type d'encryptage des données

cipher AES-128-CBC

#activation de la compression

comp-lzo

#niveau de verbosité

verb 5

Pour se connecter au VPN, un clic droit sur l’icône d’interface « TAP-Win32 Adaptater V8 » et « connect »…

Si la connexion au VPN est un succès, les écrans de l’icône de l’interface « TAP-Win32 Adaptater V8 » deviennent verts.

V. Conclusion▲

A présent, vous devez être capable de réaliser un VPN distant.

Cet article propose une configuration fonctionnelle, cependant il ne décrit pas l’ensemble des possibilités qu’offre OpenVPN. Pour de plus amples informations et pour découvrir les autres options de configuration que propose OpenVPN, je vous invite à lire la documentation officielle d’OpenVPN.

J’espère que cet article vous a été utile.